Conozca a dos poderosas compañías de seguridad cibernética plagadas de agentes de inteligencia estadounidenses, británicos e israelíes que planean usar la tecnología de inteligencia artificial para atacar a las poblaciones extranjeras y a la propia.

POR JOHNNY VEDMORE > UnlimitedHangout

Todos hemos estado soñamos un sueño en el que puedes flotar o deslizarte por tu paisaje onírico sin esfuerzo. Esto conduce a la sensación de temor, como si tuvieras la capacidad de soltar, y si lo haces, te elevarás o caerás.

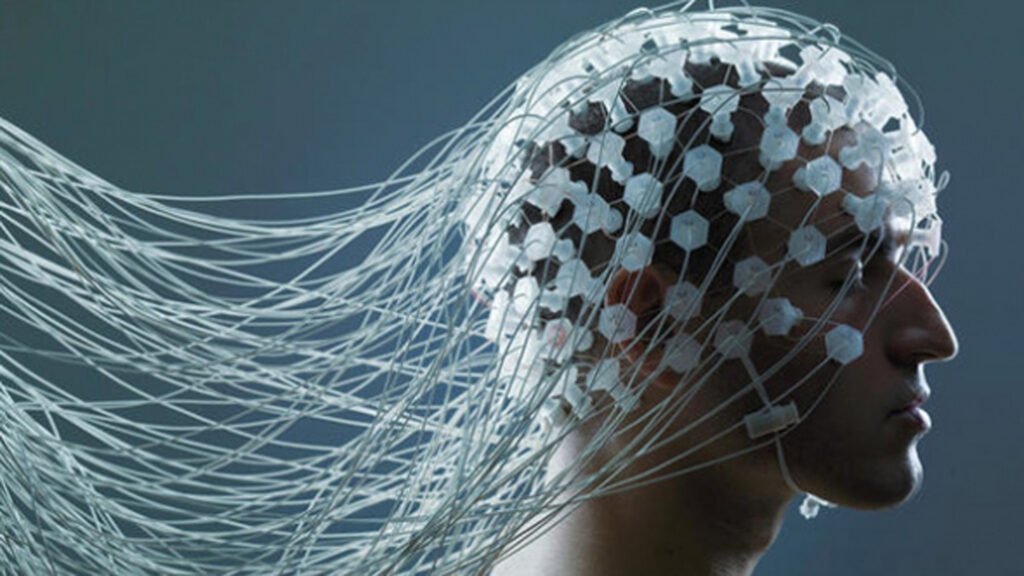

Ahora estamos en un punto de la historia en el que los próximos eventos se estudiarán durante miles de años o se recordarán como el punto en el que perdimos nuestra humanidad por completo. La tecnología de inteligencia artificial (IA) ha entrado en una nueva fase en los últimos años, donde en lugar de que los algoritmos de IA aprendan de los humanos, ahora se están enseñando a sí mismos, cambiando sus propios algoritmos a medida que aprenden. Estamos a punto de dejar el control por completo, tan pronto, debido a algunas pequeñas empresas a las que discretamente se les ha dado rienda suelta con el pretexto de «proteger» nuestras vidas digitales, todo dentro de un sector tecnológico que se mueve tan rápido que ya no podemos ver lo que está a la vuelta de la esquina.

A toda la población de pensamiento libre de la Tierra le encantaría tener un poco más de tiempo para discutir tal cambio de época. Sin embargo, los tecnócratas y científicos, apoyados por capitalistas de riesgo, ya están poniendo en acción el futuro antes de que las masas tengan la oportunidad de siquiera considerar discutir sus consecuencias. Con muy poca legislación que rija las tecnologías de IA en los libros, nuestros gobiernos están ansiosos por lograr que todos los pioneros tecnológicos inventen, mientras que no hay responsabilidad por los daños resultantes. No estamos hablando de una gran perturbación social, estamos hablando de un posible evento de nivel de extinción de nuestra propia creación. Donde deberíamos estar dando cautelosos pasos de bebé, en lugar de eso estamos esperando volar simplemente soltándonos.

Estamos a punto de experimentar un cambio monumental en la tecnología, comenzando con la ciberseguridad de «próxima generación» que luego avanzará rápidamente hacia lo desconocido. La IA no supervisada, que ahora se ejecuta en redes críticas en todo el mundo como un producto de «ciberseguridad», está desarrollando su propio algoritmo sin la necesidad de que participen humanos. Mientras tanto, los patrocinadores adinerados que financian esta tecnología del futuro de vanguardia están trabajando para impulsar a nuestras sociedades hacia esta nueva frontera tecnológica inexplorada y distópica.

Pero, ¿quiénes son las empresas que estos capitalistas de riesgo ricos y ansiosos están financiando para crear un sistema de ciberdefensa autónomo impulsado por IA como nunca antes? ¿Son incluso empresas cuando consideramos sus vínculos profundos y directos con las agencias de inteligencia? ¿Deberían, en cambio, reclasificarse estas empresas como simples extensiones del aparato de inteligencia estatal que actúan sin las restricciones de la responsabilidad pública?

Cada una de estas empresas ha sido construida por equipos de ex agentes de inteligencia, algunos de los cuales se han sentado en los escalones más altos de los aparatos de inteligencia de sus respectivos países. El MI5 y la CIA tienen un peso considerable en estas empresas que suenan siniestras, pero es la Unidad 8200 de Israel el grupo principal que capitaliza este avance en el reino de los algoritmos de inteligencia artificial no supervisados que alteran el mundo.

Sin embargo, estas mismas empresas parecen estar vendiendo una defensa contra un posible apocalipsis del que ellas mismas pueden ser responsables. Tienen las soluciones para los problemas cibernéticos de todos, o al menos esa es la imagen que desean transmitir. Permítanme presentarles las operaciones de inteligencia más peligrosas que se hacen pasar por empresas de ciberseguridad en el planeta Tierra.

Darktrace: la solución de ciberseguridad de IA de aprendizaje automático no supervisado

Los miembros de Darktrace son abiertos sobre sus objetivos. Hablan de datos de dominio público como si ya tuvieran los derechos para venderlos a cualquier persona en todo el mundo. Los datos son el combustible de la Cuarta Revolución Industrial y Darktrace ha ganado casi $ 2 mil millones en el negocio de datos durante su historia relativamente corta, alcanzando el estatus de Unicornio con gran facilidad. Cuando Darktrace lanzó por primera vez su sitio web en 2013, su descripción de la visión de la empresa se titulaba «La nueva normalidad: aprender el comportamiento humano y de las máquinas para reducir los riesgos de ciberseguridad». En ese entonces estábamos menos familiarizados con el término “la nueva normalidad”, pero ahora nos rodea. Darktrace ya está activo en el NHS, la red eléctrica del Reino Unido, y muchas otras partes importantes de la infraestructura crítica de Gran Bretaña y se están expandiendo rápidamente por todo el mundo.

Dave Palmer era un agente antiterrorista del MI5 que trabajaba en los Juegos Olímpicos de Londres de 2012 cuando él y algunos de sus colegas analizaron por primera vez la idea inicial de lo que se convertiría en Darktrace. Querían crear un sistema de ciberseguridad de IA basado en el sistema inmunitario humano, un sistema que difería del enfoque tradicional del software antivirus reactivo. Este sistema buscaría anomalías en los procesos de una red informática para abordar una gama más amplia de problemas cibernéticos más sofisticados.

Palmer había pasado 14 años trabajando para MI5 y GCHQ en un rol de creación de redes seguras para que los espías británicos se comunicaran. Eventualmente se acercaría a dos matemáticos de la Universidad de Cambridge para ayudarlo a hacer realidad sus sueños a fines de 2012. Estos matemáticos estaban trabajando en proyectos relacionados con el uso del aprendizaje automático no supervisado para enseñarle a una computadora a tener un sentido de sí mismo, un paso que traería tal tecnología peligrosamente cerca de la llamada singularidad . En ese momento, como han advertido tanto los críticos como los defensores de la IA autoconsciente, la inteligencia de las máquinas no solo superará a la inteligencia humana, sino que avanzará a un ritmo incomprensible, con importantes implicaciones que alterarán el mundo.

En una charla de TechCrunch en 2016 , se descubre a la recién instalada codirectora ejecutiva de Darktrace, PoppyGustafsson , engañando a la audiencia sobre los orígenes de la empresa. Utiliza el escenario TechCrunch para afirmar que la «chispa» para la creación de Darktrace provino originalmente de los matemáticos de Cambridge y restó importancia a la participación de agencias de inteligencia como MI5, GCHQ y la CIA. The TechCrunchLa moderadora, Natasha Lomas, mostró una buena integridad periodística en esta ocasión y pidió una aclaración. “Entonces, la investigación matemática fue lo primero y luego te juntaste con los espías. ¿En qué dirección fue? preguntó el intrépido Lomas. Gustafsson se retuerce un poco antes de decir: “Fue exactamente eso. Primero, el aprendizaje automático que hablaba de cómo criticar una computadora para ayudarla a comprenderse a sí misma. Y luego fueron los expertos de las agencias de inteligencia del gobierno que pensaron ‘ooh, esto podría aplicarse al problema de la seguridad cibernética’”. Pero esa declaración era una mentira absoluta y Gustafsson no es el engañador más hábil.

Gustafsson, quien inicialmente fue CFO y COO de la incipiente Darktrace, dirige la compañía junto con la otra co-CEO Nicole Eagen, ex alumna de Oracle, una importante empresa de tecnología que también tiene sus orígenes en la inteligencia . Ambas partes del dúo de poder femenino de Darktrace fueron traídas desde Invoke Capital por el inversionista ángel inicial y miembro del consejo asesor de Darktrace , el multimillonario británico Dr. Mike Lynch OBE . Describiéndose a sí mismo como la «respuesta del Reino Unido a Bill Gates»., el Dr. Mike Lynch es elogiado como uno de los inversores más influyentes en el sector tecnológico. Sus esfuerzos exitosos anteriores habían sido con Autonomy, una empresa de tecnología que tiene a Lynch atrapado en una disputa legal con HP por la inflación fraudulenta de su valoración, y Blinkx, una empresa de búsqueda de videos donde Lynch luego se vio obligado a renunciar a la junta.

Los problemas del Dr. Mike Lynch con Hewlett Packard no deben subestimarse, como quedó claro en un artículo de Telegraph que lo describió como «el juicio del siglo». Pero, antes de que pueda llevarse a cabo ese espectáculo, Mike Lynch debe ser extraditado primero y su prolongada batalla judicial para resistir la extradición ha generado cierta incertidumbre en torno al futuro de Darktrace mientras Lynch siga activo en la empresa. También se informó recientemente en los principales medios de comunicación que el banco de Wall Street Goldman Sachs se había negado a participar en la oferta pública inicial (IPO) de Darktrace debido a la batalla de extradición en curso de Mike Lynch.

Sin embargo, Darktrace no es solo un hombre que trabaja solo. La compañía se jacta de que más de 4000 organizaciones en todo el mundo ahora confían en las tecnologías de IA de Darktrace. Con sede en San Francisco, EE. UU., y Cambridge, Reino Unido, Darktrace tiene más de 1300 empleados repartidos en 44 países y su número va en aumento. Y aunque las conexiones con las agencias de inteligencia estatales son claras y obvias, Darktrace es oficialmente una empresa completamente privada con grandes inversores, incluidos KKR, Summit Partners, VitruvianPartners, Samsung Ventures, TenEleven Ventures, Hoxton Ventures, Talis Capital, Invoke Capital e Insight Venture. Socios. Sentado junto al controvertido Dr. Mike Lynch OBE en el consejo asesor de Darktrace hay algunas personas muy influyentes profundamente conectadas con las agencias de inteligencia de EE. UU. y el Reino Unido.

Uno de los primeros miembros designados para el consejo asesor de Darktrace fue Jonathan Evans , también conocido como el Barón Evans de Weardale. Evans fue anteriormente Director General del MI5, reemplazó a Dame Eliza Manningham-Buller en 2007 y permaneció en el cargo de inteligencia más importante que el Reino Unido tiene para ofrecer hasta 2013. Después de su tiempo como director del MI5, Evans inicialmente se unió a HSBC Holdings como Director no ejecutivo, cargo que también asumió en Ark, un centro de datos altamente seguro del Reino Unido.

Si entrara en la sala de juntas de asesoramiento de Darktrace, se le podría perdonar que pensara que en realidad estaba asistiendo a una reunión del Ministerio del Interior del Reino Unido del pasado. La exsecretaria del Interior de la primera ministra Theresa May, Amber Rudd, pasó a formar parte de Darktrace después de que terminara su mandato en el gobierno en 2019. También forma parte del equipo asesor de Teneo, una firma de consultoría cofundada y dirigida por Doug Band , el ex asesor de Bill Clinton y amigo cercano del infame Jeffrey Epstein. Como siempre, al investigar el turbio mundo de la inteligencia, se revelan muchas conexiones con Epstein y su compañera Ghislaine Maxwell.

Dicho esto, otro miembro del consejo asesor de Darktrace también tiene vínculos con Epstein/Maxwell. El incondicional de la CIA, Alan Wade, es uno de los miembros más interesantes del equipo asesor de Darktrace. Se anunció que se uniría a su creciente junta asesora el 10 de mayo de 2016 y había sido el exdirector de información de la Agencia Central de Inteligencia. Su carrera de treinta y cinco años en los niveles más altos de la CIA terminó en 2006 y luego dedicaría su tiempo a ayudar a empresas con vínculos con la CIA del sector privado.

Mientras ocupaba uno de los puestos más altos en toda la comunidad de inteligencia de EE. UU., Wade cofundó Chiliad junto con la hermana de Ghislaine Maxwell, Christine Maxwell . Como informó UnlimitedHangout a principios de este año , Christine Maxwell participó personalmente en la dirección de las operaciones de la empresa fachada utilizada por Robert Maxwell para comercializar el software PROMIS, que tenía una puerta trasera para la inteligencia israelí, tanto en el sector público como en el privado de EE. UU. Dada esta historia, ciertamente es revelador que Wade elija cofundar una importante compañía de software con Christine Maxwell de todas las personas.

Cuando todavía estaba activa como empresa, Chiliad se describía a sí misma como «la líder en análisis de datos en nubes, agencias, departamentos y otros conductos» y se ejecutaba en las computadoras y bases de datos de casi todos los principales sistemas de seguridad nacional del gobierno de EE. UU. Pero hoy en día, su sitio web desaparecido nos da solo el mensaje de error estándar .

Completando el consejo asesor de Darktrace se encuentra su académico simbólico, el profesor Nick Jennings CB FREng, que trabaja como vicerrector de Investigación y Empresa en el Imperial College de Londres. Sin embargo, Jennings también ha sido el principal asesor científico para la seguridad nacional del gobierno del Reino Unido y actualmente es miembro del consejo de inteligencia artificial del gobierno del Reino Unido, una posición muy conveniente dadas las ambiciones de Darktrace.

Estos personajes que componen el liderazgo y la junta directiva de Darktrace están listos para presentar una solución a todos nuestros problemas relacionados con la ciberseguridad. Simplemente puede instalar una caja y dejar que Darktrace se ocupe de su red, depositando su confianza en una IA que se acerca a la autoconciencia que es administrada por personas vinculadas a la inteligencia con pasados cuestionables, todo para su tranquilidad y «conveniencia». ¿Pero contra qué estarán peleando?

Cybereason: de piratas informáticos ofensivos patrocinados por el estado a ciberseguridad de IA

Como hemos experimentado en otros momentos memorables de la historia, las simulaciones coincidentes antes o durante cualquier evento manipulado dirigido por una agencia de inteligencia son comunes. En esta ocasión, una empresa llamada Cybereason está aquí para brindarnos un breve vistazo de nuestro temible futuro pendiente. En múltiples simulaciones que Cybereason ha realizado en los últimos años, han estado jugando cómo los posibles ataques cibernéticos podrían causar un desastre impensable para las elecciones estadounidenses de 2020.

El director ejecutivo y cofundador de Cybereason es un enigmático ex agente de inteligencia israelí, LiorDiv-Cohen, al que a menudo se hace referencia simplemente como LiorDiv. Div, ganador de la Medalla de Honor de las FDI y ex miembro de la Unidad 8200 de Israel, cofundó Cybereason en 2012 junto con Yossi Naar y Yonatan Striem-Amit, quienes también son veteranos del cuerpo militar de ciberseguridad de Israel. Un académico del Colegio Académico de Tel-Aviv, LiorDiv trabajó posteriormente como ingeniero de software para Xacct, un proveedor de servicios de red seguido por la notoria firma Amdocs, que fue acusada de espiar a funcionarios del gobierno estadounidense en nombre de Israel. Entre Amdocs y Cybereason, LiorDiv fue director ejecutivo y cofundador de la empresa de ciberseguridad israelí AlfaTech, que se describe en sus medios nacionales como“una empresa de servicios de ciberseguridad para agencias gubernamentales israelíes”.

Cybereason, en un anuncio extraño que promocionaba un producto ficticio al que llamaron Cyberblast , se describió a sí mismo como «el líder en protección de puntos finales, que ofrece detección y respuesta de puntos finales, antivirus de próxima generación y servicios de monitoreo gestionados impulsados por tecnología de grado militar que cambia el paradigma aprovechando inteligencia artificial y aprendizaje automático”. Los marketers de Cybereason han hecho todo lo posible para mostrarse como una start-up al estilo de Silicon Valley donde se pasan el día cocinando, bebiendo, bailando y sin apenas trabajar, pero en realidad es una empresa propiedad parcial de gigantes de la defensa como Lockheed Martin y que tienen vínculos muy estrechos con el aparato de inteligencia israelí. A través de su asociación con Lockheed Martin, Cybereason ahora tiene su software de ciberseguridad impulsado por IA que se ejecuta en algunas de las redes más clasificadas del gobierno de EE . UU ., incluidos numerosos sistemas militares críticos de EE. UU.

Sin embargo, no son solo los principales desarrolladores de armas como Lockheed Martin quienes han invertido en esta plataforma de ciberseguridad de alta tecnología. Reuters informó en agosto de 2019 que la firma japonesa Softbank había invertido anteriormente en la empresa, junto con las firmas de capital de riesgo CRV y Spark Capital . La cartera de inversiones de Spark Capital incluye Twitter, Oculus, Wayfair, Coinbase, Plaid, entre muchos otros grandes jugadores. Las inversiones de CRV incluyen Dropbox, Patreon, pero también empresas relacionadas con inteligencia artificial y aprendizaje automático, como Standard Cognition y DynoTherapeutics.

Al igual que con Darktrace, Cybereason ofrece lo que se describe como una tecnología antivirus de última generación que, en lugar de responder a los ataques cuando se detectan, utilizará la IA y el aprendizaje automático para detectar anomalías en los procesos habituales de una red en tiempo real.

Algunas de las simulaciones que ha realizado Cybereason durante los últimos dos años nos llevan al día de las elecciones. En un video titulado: 2018 -10 Hacking the Vote desde un escenario y simulación que en realidad se tituló Blackout; Protectthe Vote, la simulación examina qué partes de los procesos del día de las elecciones eran vulnerables a los piratas informáticos. Dejan en claro desde el principio que no todo se tratará de las propias máquinas de votación.

Operación Apagón

Nolandia, la ciudad ficticia que fue la zona cero durante la Operación Apagón, se basó en una ciudad estadounidense promedio ubicada dentro de un estado decisivo crucial el día de las elecciones. Aquí en Nolandia, tres equipos de cibercombatientes lucharían entre sí por el control de la ciudad.

Estos serían los tres equipos, cada uno con roles sucintos en la simulación del día de las elecciones, como nos dijeron Ross Rustici y Sam Curry de Cybereason:

Red Team AKA Broken Eagle TaskForce: El objetivo básico del Broken Eagle TaskForce era interrumpir los procesos electorales en tiempo real. El enfoque de los Rojos evolucionó a lo largo de la simulación desde causar tanto daño como pudieron hasta hacer que el resultado de las elecciones fuera lo más dudoso y políticamente sesgado posible. Intentaron controlar la narrativa de que el sistema estaba roto y que no se podía confiar en las elecciones.

Blue Team AKA NolandiaEventTaskForce: Los Blue’s fueron fundamentalmente reactivos durante la simulación y estuvieron constantemente a la defensiva. Los Azules, respondiendo a una fuga de gas reportada en un colegio electoral de Nolandia al principio del escenario, se comunicaron con la oficina del Secretario de Estado para preguntar si necesitaban cerrar el colegio electoral. Afortunadamente, el Departamento de Estado real tenía dos asesores sentados en la simulación que pudieron ofrecer planes de contingencia alternativos que existían en el mundo real de Estados Unidos. Al final de la simulación, los Azules sabían que habían fallado en gran medida en el ejercicio.

Equipo Blanco También conocido como Equipo de Control Blanco: Este equipo actuó como apoyo para dar consejo o permiso a cualquiera de los equipos, en un papel muy parecido al Dungeon Master en un juego de D&D. La tarea principal de White era equilibrar el realismo del escenario y crear problemas para cualquiera de los equipos que experimentarían en el mundo real.

En noviembre de 2019, Cybereason volvió a ejecutar su simulación de ataque del día de las elecciones en un evento en Washington DC y realizó varias simulaciones durante el último año. La última ciudad americana imaginada se llamaba Adversaria. A medida que el día de las elecciones se acerca cada vez más, Cybereason ha estado lanzando sus mejores videos promocionales en línea. Si está prestando mucha atención, habrá notado que Cybereason ha pasado todo el mes de octubre de 2020 promocionando mucho a medida que se acerca su gran día. Los representantes de Cybereason se citan en todas las historias de miedo de la corriente principal.

Vice News publicó un artículo el 7 de octubre titulado: «Los hospitales se han convertido en ‘objetivos principales’ para los ataques de ransomware paralizantes», donde citan a Israel Barak, director de seguridad de la información de Cybereason, el artículo afirma que Barak es «un experto en guerra cibernética en Cybereason, pasó nueve años en las Fuerzas de Defensa de Israel especializándose en sistemas de ciberdefensa”. Y cuando Adam Scroxton de ComputerWeekly , el 20 de octubre, informaba sobre la condena de los seis supuestos piratas informáticos rusos en el famoso ataque NotPetya, Cybereason presentó a su CSO, Sam Curry, para que hiciera una declaración.

En un video de 5 minutos publicado por el canal Freethink , publicado el 21 de octubre de 2020, titulado Hacker’sSimulateElection Day Blackout , Sam Curry, director de seguridad de Cybereason, habla abiertamente sobre las posibilidades de interferencia del día de las elecciones en el próximo enfrentamiento presidencial. “Nadie ha visto una elección como esperamos que sean las elecciones presidenciales de 2020”, dice Curry, “hay mucho en juego para 2020. Francamente, este es el juego para ganar”.

En un artículo de Wired del 22 de octubre titulado : 12 amenazas cibernéticas que podrían causar estragos en las elecciones, Wired explica: “El año pasado, la empresa de seguridad Cybereason realizó una serie de ejercicios de simulación que analizaban específicamente cómo los ataques del mundo real podrían afectar el día de las elecciones. Un ejercicio se centró en un grupo de hacktivistas, conocido en el ejercicio como «KillOrganizedSystems (K-OS), juego de palabras intencionado, que interrumpió los semáforos y paralizó las elecciones al paralizar el sistema de transporte de la ciudad». Las apariciones en los medios de Cybereason nunca han sido tan abundantes y rápidas como en octubre pasado. Incluso se podría suponer que estas apariciones son una campaña mediática que conduce a un gran evento.

Y luego, el 26 de octubre de 2020, Cybereason lanzó un nuevo video promocional titulado: “ We are theDefenders. El primero en tu lucha .” En la pieza de dos minutos, un narrador de introducción de película al estilo de Hollywood está acompañado por un búho robot asesino CGI, con cuchillos en lugar de alas y ojos malvados y brillantes. Obviamente, buscan proyectar su imagen como uno de los viejos y sabios protectores del ciberespacio, o tal vez algo mucho peor. Independientemente del motivo de los búhos robot asesinos, Cybereason es lo suficientemente siniestro sin ellos.

Los sospechosos de siempre

Cybereason también tiene vínculos con uno de los sospechosos habituales, el brigadier Pinchas Buchris . Excomandante adjunto de una unidad de operaciones de élite de las FDI y excomandante de la Unidad de Ciberinteligencia de las FDI 8200, también fue director general del Ministerio de Defensa de Israel, director ejecutivo de OilRefineriesLtd y también se desempeña como miembro de la junta de AIPAC. Este operativo de inteligencia israelí de alto vuelo se unió a la junta de Cybereason poco después de su tiempo en Carbyne911 . Carbyne, una plataforma israelí de llamadas al 911 que contó con una inversión inicial de Jeffrey Epstein, Nicole Junkermann y Peter Thiel, fue fundada por Ehud Barak y otros ex gigantes de la inteligencia israelí.

Carbyne911 es un excelente ejemplo de cómo las empresas de inteligencia israelíes intentan subvertir e infiltrarse en nuestros sistemas actuales. Y desde mi artículo inicialAl exponer a su siniestro equipo de ex miembros de la Unidad 8200 en 2019, Carbyne ha tenido que cambiar a casi todos los miembros de su junta asesora. Ahora, los miembros elegidos para formar parte de su junta son casi todos ex representantes estatales y de inteligencia estadounidenses con apenas un miembro de la Unidad 8200 a la vista. Este fue un intento obvio de distanciar a la compañía de la inteligencia israelí y avanzar hacia su objetivo de controlar los datos privados de todos los estadounidenses. Carbyne911 ha estado presionando para participar en las aplicaciones de seguimiento y rastreo de Covid-19, además de continuar tratando de hacerse cargo de la infraestructura de comunicación de los servicios de emergencia estadounidenses. Las personas que ahora ocupan estos puestos en Carbyne911 serán examinadas con más detalle otro día.

Darktrace, Cybereason y Carbyne911 no son simplemente pioneros en un sector tecnológico de rápido movimiento. Más bien, están intrínsecamente vinculados a las mismas viejas agencias de inteligencia que intentan reinventarse bajo un disfraz diferente y más aceptable. Están creando la infraestructura diseñada para subvertir nuestros sistemas actuales. Un gigante de IA no supervisado que requerirá la mayor cantidad de datos posible para funcionar y nuestros gobiernos ya acordaron regalar todo lo que puedan.

Se debe pensar en todas estas tecnologías, no solo en relación con un ataque cibernético el día de las elecciones o un evento terrorista, sino pensar en esto en su contexto original y más amplio. Los matemáticos de Cambridge detrás de la creación de Darktrace no buscaban originalmente evitar un ciberataque el día de las elecciones de 2020. Estos genios de las matemáticas de altos vuelos estaban tratando de crear la singularidad, la creación de la IA de autoaprendizaje. Esta tecnología avanzada pronto se alimentará con más datos. conjuntos que el cerebro humano es capaz de imaginar. En un movimiento para llevar la IA de autoaprendizaje en línea, la amenaza cibernética a las elecciones será solo una cortina de humo para evitar las preguntas de política pública más importantes y pertinentes relacionadas con la seguridad y la ética de la IA de autoaprendizaje no supervisada y, lo que es más importante, los principales riesgos asociados. a estos sistemas desconocidos.

Las empresas que poseen esta tecnología futura todopoderosa ya no se molestan en ocultar sus asociaciones y lealtades. Sus diversas empresas están plagadas de agentes de inteligencia estadounidenses, británicos e israelíes que planean utilizar este tipo de tecnología para atacar a sus propias poblaciones. Entonces, no es una coincidencia que algunas de estas mismas naciones hayan estado trabajando de manera encubierta en el desarrollo de una IA que reemplazaría a los piratas informáticos humanos , automatizando la misma amenaza de la que compañías como Darktrace y Cybereason afirman estar protegiéndonos.

Autor / Johnny Vedmore es un periodista de investigación y músico completamente independiente de Cardiff, Gales. Su trabajo tiene como objetivo exponer a las personas poderosas que otros periodistas pasan por alto y traer nueva información a sus lectores.